| HTML Tutorials |

|

|

| XML Tutorials |

|

|

| Browser Scripting |

|

|

| Server Scripting |

|

|

| .NET (dotnet) |

|

|

| Multimedia |

|

|

| Web Building |

|

|

| Java Tutorials |

|

|

| Programming Langauges |

|

|

| Soft Skills |

|

|

| Database Tutorials |

|

|

| Operating System |

|

|

| Software Testing |

|

|

| SAP Module |

|

|

| Networking Programming |

|

|

| Microsoft Office |

|

|

| Accounting |

|

|

|

|

Das Simple Network Management Protocol (SNMP) ist ein Anwendungsschichtprotokoll, das den Austausch der Managementinformationen zwischen Netzvorrichtungen erleichtert und es ist ein Teil des Transmission- Control Protocol/Internet Protocol(TCP/IP) Protokolls Suite. SNMP erm�glicht Netzverwaltern, Netzleistung zu handhaben, Netzprobleme und Plan f�r Netzwachstum zu l�sen und zu finden.

Zwei Versionen von SNMP bestehen: SNMP Version 1 (SNMPv1) und SNMP Version 2 (SNMPv2) und beide Versionen haben eine Anzahl von Eigenschaften im Common, aber Verbesserungen der Angebote SNMPv2, wie zus�tzliche Protokollbetriebe. Normierung von dennoch eine andere Version der SNMP-SNMP Version 3 (SNMPv3) - ist schwebend.

|

| SNMP grundlegende Bestandteile

|

|

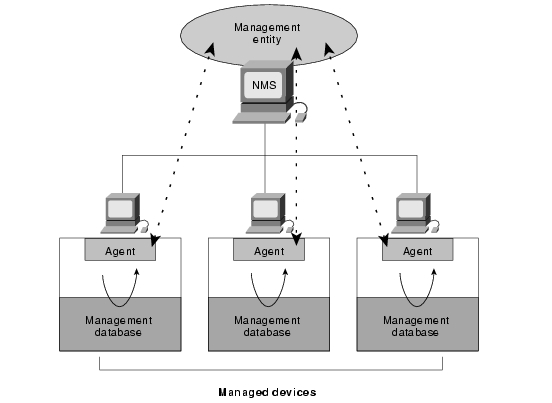

Ein SNMP-gehandhabtes Netz besteht aus drei Schl�sselbestandteilen: Mittel, gehandhabte Vorrichtungen und Netzmanagement Systeme (NMSs).

Eine gehandhabte Vorrichtung ist der Netzknoten, der ein SNMP Mittel enth�lt und der in einem gehandhabten Netz liegt. Gehandhabte Vorrichtungen speichern und sammeln Managementinformationen und machen diese Informationen zug�nglich f�r NMSs mit SNMP. Die gehandhabten Vorrichtungen, manchmal genannt Netzelemente, k�nnen Zugang Bediener und srouters, Schalter und Br�cken, Naben, Computerwirte oder Drucker sein.

Ein Mittel ist ein Netzmanagement Software-Modul, das in einer gehandhabten Vorrichtung liegt und sie hat lokales Wissen der Managementinformationen und �bersetzt diese Informationen in eine Form, die mit SNMP kompatibel ist.

F�hrt Nanometer Anwendungen durch, denen Steuerung und Monitor Vorrichtungen handhabten. NMSs liefern den Hauptteil der Verarbeitung und die Ged�chtnisbetriebsmittel, die f�r Netzf�hrung und eines oder mehrer NMSs erfordert werden, m�ssen in jedem m�glichem gehandhabten Netz bestehen.

Abbildung folgend veranschaulicht die Verh�ltnisse dieser drei Bestandteile.

|

|

| SNMP grundlegende Befehle

|

|

Gehandhabte Vorrichtungen sind kontrolliert und mit vier grundlegenden SNMP Befehlen �berwacht: gelesen, schreiben, einschlie�en und traversal Betriebe.

Der gelesene Befehl wird durch Nanometer verwendet, zum der gehandhabten Vorrichtungen zu �berwachen und die Nanometer �berpr�ft unterschiedliche Variablen, die durch gehandhabte Vorrichtungen beibehalten werden.

Der schreibenbefehl wird durch Nanometer verwendet, zum der gehandhabten Vorrichtungen zu steuern und die Nanometer �ndert die Werte der Variablen, die innerhalb der gehandhabten Vorrichtungen gespeichert werden.

Der Blockierbefehl wird durch gehandhabte Vorrichtungen, F�llen die Nanometer asynchronously zu berichten verwendet und wenn bestimmte Arten von F�llen auftreten, schickt eine gehandhabte Vorrichtung eine Falle zu den Nanometern.

Traversal Betriebe werden durch die Nanometer verwendet, um festzustellen, welche Variablen eine gehandhabte Vorrichtung die Unterst�tzungen und Informationen in den variablen Tabellen, wie einer Leitwegtabelle der Reihe nach erfassen.

|

| LDAP

|

|

Kompaktes Directory Access Protocol (LDAP) ist ein ge�ffneter Vermittlungsprotokollstandard, der entwarf, Zugang zu verteilten Verzeichnissen zur Verf�gung zu stellen. LDAP stellt eine Einheit zu �ndernder und fragender Information zur Verf�gung, die in einem Verzeichnisinformationen Baum (DIT) liegt.

Ein Verzeichnisinformationen Baum enth�lt gew�hnlich eine ausgedehnte Strecke der Informationen �ber unterschiedliche Arten der Netzgegenst�nde einschlie�lich Benutzer, Drucker, Anwendungen und andere Netzbetriebsmittel.

LDAP wird durch vier grundlegende Modelle beschrieben: Informationen, Namengeben, Sicherheit und Funktions.

Die Kombination dieser Modelle stellt eine Bezeichnung, die ihre Attribute und Eintragungen beschreibt, vor und stellt Methoden zur Frage zur Verf�gung und manipuliert ihre Werte.

|

|

Die Struktur eines LDAP Verzeichnisbaums

|

|

LDAP Verzeichnisbediener speichern ihre Daten hierarchisch und wenn du die top-down Darstellungen der DNS Baum- oder UNIX-Aktenverzeichnisse gesehen hast, eine LDAP Verzeichnisstruktur sind vertrauter Boden. Wie mit DNS Wirt Namen, wird der unterschiedene Name einer LDAP Verzeichnis-Aufzeichnung (DN f�r Kurzschlu�) von der einzelnen Eintragung, r�ckw�rts durch den Baum, bis zur ersten Seite gelesen. Mehr in diesem Punkt sp�ter.

Warum Sachen oben in eine Hierarchie brechen? Es gibt eine Anzahl von Gr�nden. Hier einig sind m�gliches Drehbuch:

Du kannst m�chtest alle deine Uns-gegr�ndeten Kunde Kontaktinformationen zu einem LDAP Bediener im Seattle B�ro dr�cken (das Verk�ufen gewidmet wird) und du vermutlich brauchst nicht, die Betriebsverm�gen-Managementinformationen dort zu dr�cken.

Du kannst m�chtest Erlaubnis einer Gruppe Einzelpersonen bewilligen, die auf Verzeichnisstruktur basieren. Im Beispiel verzeichnete unten, konnte die Betriebsverm�gen-Managementmannschaft mit vollem Zugriff zum Wert-mgmt Abschnitt und nicht zu anderen Bereichen ben�tigen.

Kombiniert mit Reproduktion, kannst du den Plan deiner Verzeichnisstruktur herstellen, um WAN Bandbreite Anwendung herabzusetzen und dein Verk�ufe B�ro in Seattle konnte oben--d zu den minuzi�sen Updates f�r US Verk�ufe Kontakte, aber nur zu den st�ndlichen Updates zu europ�ischer Verk�ufe Information ben�tigen.

|

| Vorteile des Verwendens von LDAP

|

|

Mit LDAP ACIs, kannst du Sachen wie tun:

Grant Benutzer die F�higkeit, ihre Spuradresse und Haupttelefonnummer, beim Einschr�nken sie zum Read-only-Zugang f�r andere Datenarten zu �ndern (wie Jobtitel oder LOGON des Managers).

Grant jedermann in der Gruppe �Stunde-admins� die F�higkeit, Informationen jedes m�glichen Benutzers f�r das folgende zu �ndern f�ngt auf: Manager, Jobtitel, Zahl des Angestellten Identifikation, Abteilungsbezeichnung und Abteilung Zahl und dort w�rden keine schreiben Erlaubnis zu anderer auff�ngt sein.

Lesezugriff zu jedermann verweigern, das versucht, LDAP f�r das Kennwort eines Benutzers zu fragen, beim einem Benutzer noch erlauben, sie oder sein eigenes Kennwort zu �ndern.

Grant Manager-Read-only-Erlaubnis f�r die Haupttelefonnummern ihrer direkten Reports, beim dieses Privileg zum jedermann sonst verweigern.

Grant jedermann in der Gruppe �Wirt-admins�, zum aller Aspekte der Wirt Informationen zu verursachen, zu redigieren und L�schen gespeichert in LDAP.

�ber eine Webseite Leute �in den Foobarverk�ufen� zu selektiv erlauben bewilligen oder sich verweigern Lesezugriff zu den Teilmengen der Kunde Kontaktdatenbank und dieses w�rde der Reihe nach diesen Einzelpersonen erlauben, die Kunde Kontaktinformationen zu ihren lokalen Laptopen oder zu einem PDA zu downloaden. (Dieses ist am n�tzlichsten, wenn dein VerkaufspersonalAutomatisierung Werkzeug. LDAP-bewu�t ist)

�ber eine Webseite jedem m�glichem Gruppe Inhaber erlauben, irgendwelche Eintragungen von den Gruppen zu entfernen oder hinzuzuf�gen, die sie besitzen. Z.B. w�rde dieses Verkaufsleiter zur Bewilligung erlauben oder Zugang entfernen, damit Verk�ufer Webseiten �ndern. Dieses w�rde Inhabern der Postnamensabk�rzungen erlauben hinzuzuf�gen und Benutzer, ohne zu m�ssen mit IHM, in Verbindung zu treten und die, Adressenkarteien zu entfernen, die als ��ffentlichkeit� gekennzeichnet wurden, k�nnte Benutzern, (aber selbst) erlauben nach oder von jenen Postnamensabk�rzungen nur hinzuzuf�gen oder sich zu entfernen. Beschr�nkungen k�nnen auf hostname oder IP address auch basieren. Z.B. f�ngt kann lesbar gebildet werden auf, nur wenn IP address des Benutzers mit 192.168.200.* anf�ngt oder wenn das R�ck-hostname DNS des Benutzers zu *.foobar.com abbildet.

|

|

|

Keywords:

SNMP and LDAP protocols, osi model protocols, snmp rfc, snmp port, cisco protocols, network protocols, osi protocols, networking protocols, ethernet protocols, udp snmp, wan protocols, router protocols

|

|

| HTML Quizes |

|

|

| XML Quizes |

|

|

| Browser Scripting Quizes |

|

|

| Server Scripting Quizes |

|

|

| .NET (dotnet) Quizes |

|

|

| Multimedia Quizes |

|

|

| Web Building Quizes |

|

|

| Java Quizes |

|

|

| Programming Langauges Quizes |

|

|

| Soft Skills Quizes |

|

|

| Database Quizes |

|

|

| Operating System Quizes |

|

|

| Software Testing Quizes |

|

|

| SAP Module Quizes |

|

|

| Networking Programming Quizes |

|

|

| Microsoft Office Quizes |

|

|

| Accounting Quizes |

|

|

|